他組織が持つ通信履歴等の情報を開示することなく自組織のサイバー攻撃検知に活用可能に

2021-03-15 株式会社日立製作所

日立は、慶應義塾大学(以下、慶應大学)および中部電力株式会社(以下、中部電力)と共同で、サイバー攻撃の検知精度を高めるため、他組織が持つインターネットとの通信履歴や攻撃対処履歴など(以下、ログ)を機密性を担保しつつ共有する分析プラットフォーム、およびプラットフォーム上で悪性Webサイトを検知する分析ロジックを開発しました。本技術は、各組織のログの内容を互いに開示することなく共有し、情報漏洩の懸念なくそのままサイバー攻撃の分析に活用できることを特長とし、これまでに産学連携で開発してきた「分散型セキュリティオペレーション」の機能を拡張します。

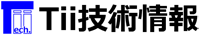

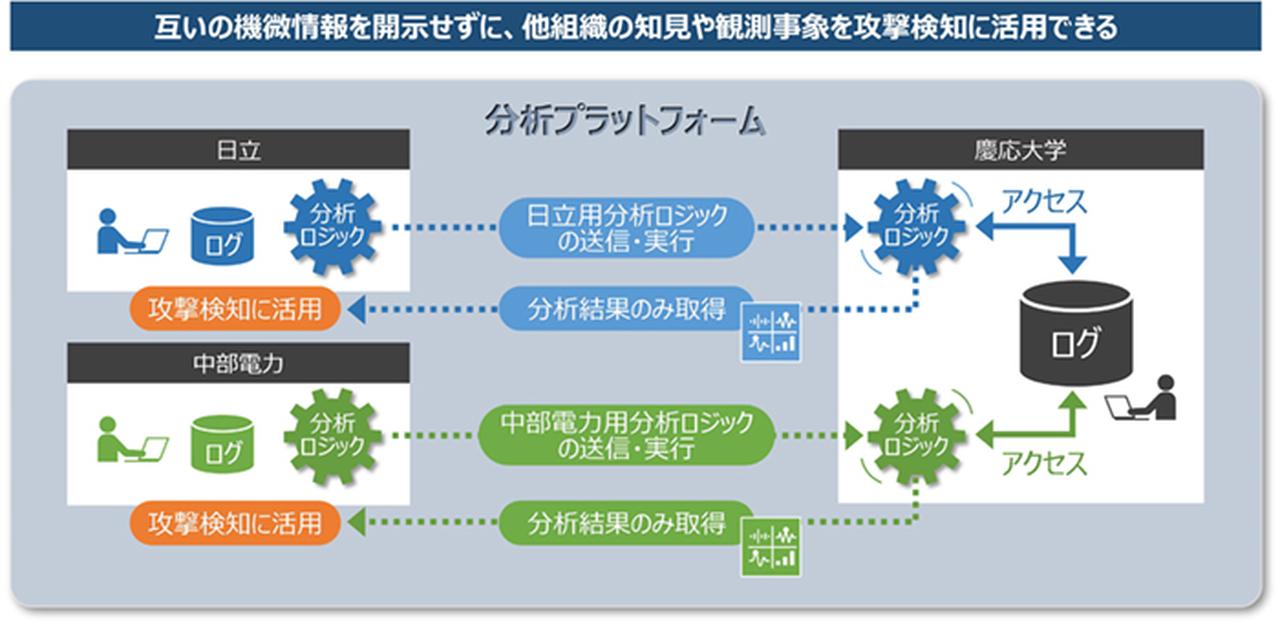

図1:分析プラットフォームによる他組織の通信履歴等の情報をサイバー攻撃検知に活用する仕組み

背景および取り組んだ課題

- コロナ禍の昨今、サイバー攻撃はますます活発化・巧妙化しています。特にグローバルなサプライチェーンを考慮すると単独の組織で攻撃に対処するのは限界があり、防御する側も複数の組織が垣根を越えて連携する必要があります。

- 複数の組織間でセキュリティ対策に資する情報を共有・分析し、自組織の対策に反映することが重要です。その際には、数値や固有名称など具体的なデータをそのままの形で分析に用いることが望まれます。

- しかし情報漏洩への懸念や、データ量が膨大となることから、実際に共有される情報は、事前に加工・削減されることが多く、サイバー攻撃への有効活用が難しいことが課題でした。

開発した技術

- 各組織のログの内容を互いに開示することなく共有・分析し、得られた分析結果を自組織のサイバー攻撃の検知に活用できる「分析プラットフォーム」

- 上記プラットフォームを通じて他組織に送付され、送付先の組織が管理するログを用いた分析を行う、「分析ロジック」

確認した効果

- 慶應大学内で約2カ月間に発生したDNSログ、ネットワーク・フローログ約25億件を、具体的な内容を開示することなく、中部電力および日立のセキュリティ監視チームが上記プラットフォームを通じて分析し、自社へのサイバー攻撃に使われる不審なWebサーバの検知に活用可能。

- 組織単独で保有するログを分析した場合と比べ、攻撃の検知率を維持したまま、誤検知の件数を約30%削減し、検知精度を高められる見通しを得ると共に、未知の異常なWebサーバ数件の発見に成功。

発表する論文、学会、イベントなど

本研究成果の一部は、3月15日~16日に開催される第92回情報処理学会コンピュータセキュリティ研究発表会にて発表予定。

謝辞

今回の実証は、2017年4月から日立、慶應大学、中部電力が取り組んできた共同研究および「分散型セキュリティオペレーション」構想の研究成果です。

産学連携で開発した技術の詳細

1.分析プラットフォーム

サイバー攻撃の検知精度を高めるため他組織のログを分析したい組織は、その処理を「分析ロジック」とよばれるプログラムに記述し、分析プラットフォーム上で、ログを保有する組織に送付し、そこでプログラムを実行します。実行が完了すると、ログの内容は開示されないまま、分析結果のみが分析側組織に返されます。この際、分析プラットフォームは、意図しない情報が分析側組織に漏洩しないように、分析ロジックの内容を監視します。これらの仕組みにより、情報漏洩やデータ量の懸念無く他組織のログをそのまま分析に活用でき、サイバー攻撃の検知精度を向上させることができます。

2.分析ロジック

分析ロジックは、他組織のログを分析する処理を記述したプログラム・モジュールです。処理の記述を分析プラットフォームと分離することで、ユーザの目的に即した分析が可能となります。今回開発した分析ロジックは、日立および慶応大学内のユーザや機器が、日常的にアクセスする正常なWebサイトの特徴をモデル化し、その特徴から外れたアクセスを異常として検知します。複数の組織が持つ多様なログに基づいて正常なWebサイトの特徴をモデル化することで、自組織のログのみを使用した場合に比べ高精度なサイバー攻撃検知を実現できます。

図2:分析ロジックによる、1490件のWebサイトの分析結果

(実際に全て良性であることを別手段にて確認)

今後も、日立は慶應大学・中部電力とともに「分散型セキュリティオペレーション」構想の実現に向け、セキュリティ対策に資する情報を組織・業種の垣根を超えて共有する技術を開発・普及し、社会インフラシステムのセキュリティ向上に貢献していきます。

照会先

株式会社日立製作所 研究開発グループ